API Firma Elettronica: Guida Sviluppatore REST 2026

Integrare un'API di firma elettronica nella vostra applicazione aziendale non è mai stato così strategico. Questa guida per sviluppatori copre l'autenticazione, i webhook e la conformità eIDAS da A a Z.

Certyneo

Redattore — Certyneo · Informazioni su Certyneo

Introduzione

L'integrazione di un'API REST di firma elettronica è diventata un prerequisito essenziale per i team di sviluppo nel 2026. Con oltre il 73% delle aziende europee che ha digitalizzato almeno un processo contrattuale (fonte: IDC European Digital Transformation Report 2025), la domanda di integrazioni tecniche robuste è in costante aumento. Che stiate costruendo una soluzione LegalTech SaaS, un ERP o una piattaforma HR, comprendere come consumare un'API di firma elettronica — autenticazione OAuth2, gestione dei webhook, conformità eIDAS — determina direttamente la qualità e il valore giuridico dei vostri flussi documentali. Questa guida per sviluppatori REST vi accompagna passo dopo passo: architettura, autenticazione, ciclo di vita di un documento, webhook in tempo reale e migliori pratiche di sicurezza.

---

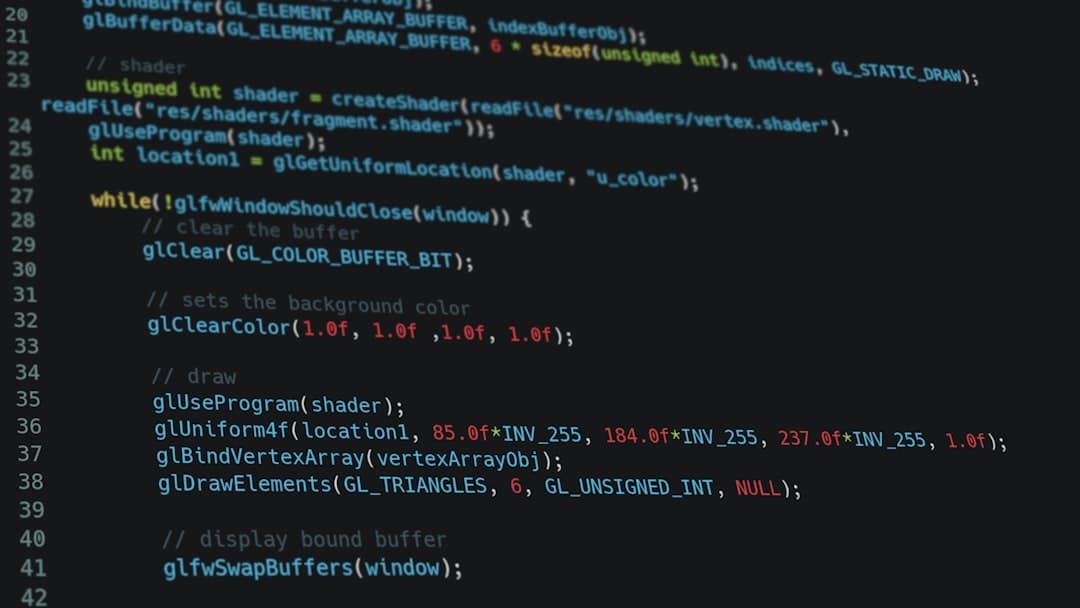

Architettura di un'API REST di Firma Elettronica

Principi RESTful e struttura degli endpoint

Un'API REST di firma elettronica ben progettata si basa su risorse chiaramente identificate e verbi HTTP semantici. Le risorse fondamentali sono generalmente:

- `/documents` — upload, gestione e recupero dei documenti PDF/DOCX

- `/signature-requests` — creazione e controllo delle richieste di firma

- `/signatories` — gestione dei firmatari e delle loro identità

- `/audit-trails` — recupero dei registri di audit certificati

- `/templates` — gestione dei modelli di documenti riutilizzabili

Ogni risorsa espone endpoint CRUD standard (`GET`, `POST`, `PUT`, `PATCH`, `DELETE`) e restituisce risposte JSON con codici HTTP normalizzati: `200 OK`, `201 Created`, `400 Bad Request`, `401 Unauthorized`, `422 Unprocessable Entity`, `429 Too Many Requests`.

Un aspetto critico spesso trascurato: la gestione della paginazione. Le API mature utilizzano il pattern cursor-based piuttosto che offset/limit, il che garantisce prestazioni stabili anche su volumi di migliaia di documenti firmati. Verificate che l'API target esponga un header `X-Next-Cursor` o un campo `next_page_token` nel body.

Versionamento dell'API e compatibilità ascendente

Il versionamento costituisce un punto di attenzione maggiore per gli integratori. I due approcci dominanti nel 2026 sono:

- Versionamento per URL: `https://api.certyneo.com/v2/signature-requests` — leggibile, cacheable dai CDN, raccomandato per le API B2B.

- Versionamento per header: `Accept: application/vnd.certyneo.v2+json` — più pulito architetturalmente ma meno visibile.

Privilegiate i fornitori che si impegnano su una politica di deprecazione minima di 12 mesi e che pubblicano un changelog pubblico. Una rottura di compatibilità non annunciata nel vostro flusso di firma può avere conseguenze giuridiche dirette (contratti non firmati, scadenze mancate).

---

Autenticazione OAuth2 e Sicurezza delle Chiamate API

OAuth2: flusso client_credentials vs authorization_code

L'autenticazione è la pietra angolare di qualsiasi integrazione API di firma elettronica. I due flussi OAuth2 più rilevanti per gli sviluppatori sono:

Client Credentials Flow (M2M — Machine to Machine): ``` POST /oauth/token Content-Type: application/x-www-form-urlencoded

grant_type=client_credentials &client_id=YOUR_CLIENT_ID &client_secret=YOUR_CLIENT_SECRET &scope=documents:write signature_requests:write audit_trails:read ``` Questo flusso è ideale per le integrazioni server-to-server dove nessun utente finale è coinvolto nell'autenticazione (elaborazione batch, automazione contrattuale).

Authorization Code Flow + PKCE: consigliato quando la vostra applicazione agisce per conto di un utente finale identificato. Il PKCE (Proof Key for Code Exchange) è obbligatorio dalla RFC 7636 e protegge dagli attacchi di intercettazione.

Consigli di sicurezza essenziali:

- Archiviate i `client_secret` in un vault (HashiCorp Vault, AWS Secrets Manager) — mai in variabili d'ambiente non crittografate

- Implementate la rotazione automatica dei token con un buffer di 60 secondi prima della scadenza

- Utilizzate scope granulari: richiedete solo le autorizzazioni strettamente necessarie

Gestione delle chiavi API e rate limiting

Per le integrazioni leggere o gli ambienti di test, alcune API offrono chiavi API statiche (Bearer Token). Se le utilizzate in produzione, applicate sistematicamente:

- Rotazione trimestrale delle chiavi

- Restrizione per IP (allowlist)

- Monitoraggio delle chiamate anomale tramite il vostro SIEM

Il rate limiting è una realtà incontournable: le API di firma limitano generalmente tra 100 e 1000 chiamate/minuto a seconda del piano. Implementate un meccanismo di retry esponenziale con jitter: ``` retry_delay = base_delay * (2^attempt) + random_jitter ``` Rispettate scrupolosamente l'header `Retry-After` restituito con i `429 Too Many Requests`.

---

Ciclo di Vita di una Richiesta di Firma tramite API

Creazione e configurazione di una richiesta di firma

Il ciclo di vita di una richiesta di firma tramite API REST segue uno schema di stati (`draft` → `pending` → `in_progress` → `completed` | `declined` | `expired`). Ecco i passaggi tecnici dettagliati:

Fase 1 — Upload del documento: ``` POST /v2/documents Content-Type: multipart/form-data

[email protected] ``` Risposta: `{ "document_id": "doc_a1b2c3", "checksum_sha256": "e3b0c442..." }`

Fase 2 — Creazione della richiesta: ```json POST /v2/signature-requests { "document_id": "doc_a1b2c3", "name": "Contratto di prestazione Q3 2026", "signatories": [ { "email": "[email protected]", "first_name": "Maria", "last_name": "Dupont", "signature_level": "advanced", "fields": [{ "type": "signature", "page": 3, "x": 120, "y": 680 }] } ], "expiry_date": "2026-06-05T23:59:59Z", "reminder_settings": { "enabled": true, "frequency_days": 3 } } ```

Fase 3 — Attivazione: `POST /v2/signature-requests/req_x9y8z7/activate`

Dall'attivazione in poi, i firmatari ricevono i loro inviti e la richiesta passa allo stato `in_progress`.

Recupero del documento firmato e dell'audit trail

Una volta raggiunto lo stato `completed` (rilevabile tramite webhook — vedi sezione seguente), recuperate:

``` GET /v2/signature-requests/req_x9y8z7/document/signed → PDF firmato con firme elettroniche incorporate (PAdES-B-T secondo ETSI EN 319 132)

GET /v2/signature-requests/req_x9y8z7/audit-trail → PDF del registro di audit certificato (timestamp qualificato RFC 3161) ```

Archiviate sempre entrambi i file insieme nella vostra GED o DMS. Il registro di audit è la prova opponibile in caso di contenzioso giudiziario.

---

Webhook: Eventi in Tempo Reale e Gestione degli Errori

Configurazione e protezione dei webhook

I webhook trasformano la vostra integrazione da un polling costoso a un'architettura orientata agli eventi reattiva. Configurate il vostro endpoint webhook:

``` POST /v2/webhooks { "url": "https://vostra-app.com/hooks/certyneo", "events": [ "signature_request.completed", "signature_request.declined", "signatory.signed", "signature_request.expired" ], "secret": "whsec_vostra_chiave_hmac" } ```

Protezione HMAC obbligatoria: validate ogni payload in entrata confrontando la firma HMAC-SHA256 calcolata con l'header `X-Certyneo-Signature`: ```python import hmac, hashlib

def verify_webhook(payload: bytes, secret: str, signature_header: str) -> bool: expected = hmac.new( secret.encode(), payload, hashlib.sha256 ).hexdigest() return hmac.compare_digest(f"sha256={expected}", signature_header) ``` Non utilizzate mai un confronto di stringhe classico — vulnerabile agli attacchi di timing.

Idempotenza e gestione delle ritrasmissioni

I webhook possono essere ritrasmessi in caso di timeout o errore 5xx del vostro endpoint. Implementate l'idempotenza obbligatoriamente:

- Estraete l'`event_id` univoco da ogni payload webhook

- Verificate in base dati se questo `event_id` è già stato elaborato

- Restituite `200 OK` immediatamente (anche per i duplicati) per evitare ritrasmissioni infinite

- Elaborate la logica di business in modo asincrono (coda: Redis, RabbitMQ, SQS)

Regola d'oro: il vostro endpoint webhook deve rispondere entro 5 secondi. Qualsiasi elaborazione aziendale pesante (invio email, archiviazione GED, notifica ERP) deve essere delegata a un worker asincrono.

Per approfondire la vostra comprensione dei livelli di firma disponibili tramite API, consultate la nostra guida completa della firma elettronica che dettaglia le differenze tra firme semplici, avanzate e qualificate.

---

Migliori Pratiche di Integrazione e Performance

Ambienti sandbox e strategia di test

Qualsiasi API di firma elettronica seria propone un ambiente sandbox isolato dalla produzione. Adottate questa strategia di test:

- Test unitari: mock delle risposte API (Wiremock, MSW) per validare la vostra logica di business senza dipendere dalla rete

- Test di integrazione: eseguire contro il sandbox reale per validare il ciclo di vita completo (creazione → firma → recupero)

- Test di carico: simulare picchi di richieste simultanee per identificare i vostri colli di bottiglia prima della messa in produzione

- Test di chaos: simulare timeout ed errori 5xx per validare la vostra logica di retry

Non testate mai in produzione con vere identità di firmatari. Le firme elettroniche create in sandbox non hanno alcun valore giuridico, il che è esattamente quello che volete per i vostri test.

Monitoraggio, osservabilità e alerting

In produzione, strumentate la vostra integrazione con:

- Metriche: tasso di successo delle chiamate API, latenza p95/p99, tasso di errore per endpoint

- Tracce distribuite: propagate i `trace-id` nei vostri header per correlare i vostri log con i log API del fornitore

- Alerting: attivate un'allerta se il tasso di errore supera l'1% o se la latenza p99 supera i 3 secondi

Consultate il nostro comparativo delle soluzioni di firma elettronica per valutare i SLA di disponibilità (uptime) offerti da diversi fornitori — un criterio spesso sottovalutato durante l'integrazione API.

Se state migrando da un'altra piattaforma, la nostra guida su come migrare da DocuSign o YouSign a Certyneo copre gli aspetti tecnici della migrazione API e la compatibilità dei webhook esistenti.

Per stimare il ritorno sull'investimento della vostra integrazione, utilizzate il nostro calcolatore ROI firma elettronica che integra i guadagni di produttività legati all'automazione tramite API.

Infine, se desiderate andare oltre nella generazione automatizzata di documenti da firmare, scoprite il nostro generatore di contratti per IA che si interfaccia nativamente con la nostra API REST.

Quadro Legale Applicabile all'API di Firma Elettronica

L'integrazione di un'API di firma elettronica non si limita a una questione tecnica: impegna direttamente la responsabilità giuridica dell'editore e dei suoi clienti su diversi testi fondamentali.

Regolamento eIDAS n°910/2014 e eIDAS 2.0

Il Regolamento (UE) n°910/2014 (eIDAS) stabilisce il quadro giuridico della firma elettronica nell'Unione Europea. Distingue tre livelli:

- Firma elettronica semplice (SES): valore giuridico minimo, adatto agli atti a basso rischio

- Firma elettronica avanzata (AES): collegata in modo univoco al firmatario, creata a partire da dati sotto il suo controllo esclusivo — articolo 26 eIDAS

- Firma elettronica qualificata (QES): equivalente a una firma autografa in tutta l'UE — articolo 25 §2 eIDAS

Con l'entrata in vigore progressiva del regolamento eIDAS 2.0 (Regolamento UE 2024/1183), gli sviluppatori devono anticipare l'integrazione dei Portafogli Europei di Identità Digitale (EUDIW) nei loro flussi di autenticazione. Consultate la nostra guida eIDAS 2.0 per le implicazioni tecniche dettagliate.

Codice civile italiano — Articoli 1366 e 1367

In diritto italiano, l'articolo 1366 del Codice civile stabilisce che «l'atto redatto in forma elettronica è equivalente all'atto scritto a mano per quanto concerne la data, la sottoscrizione e il carattere di autenticità, a meno che non sia provato il contrario».

L'articolo 1367 precisa le condizioni della firma elettronica affidabile: identificazione del firmatario e garanzia di integrità del documento. Questi requisiti si traducono tecnicamente nell'obbligo di conservare i registri di audit certificati e le prove di identità utilizzate durante la firma — elementi che la vostra API deve esporre e che voi dovete archiviare.

Norme ETSI EN 319 132 — PAdES

Il formato tecnico obbligatorio per le firme PDF conformi a eIDAS è PAdES (PDF Advanced Electronic Signatures), definito dalla norma ETSI EN 319 132. La vostra API deve produrre firme PAdES-B-T (con timestamp) almeno, e PAdES-B-LT o PAdES-B-LTA per garantire la validabilità a lungo termine (archiviazione 10+ anni).

GDPR n°2016/679 — Dati dei firmatari

I dati personali raccolti durante il processo di firma (nome, cognome, email, indirizzo IP, dati di identità per AES/QES) costituiscono dati personali soggetti al GDPR. I vostri obblighi come responsabile del trattamento o responsabile del trattamento includono:

- Definire una durata di conservazione giustificata (generalmente allineata ai termini di prescrizione: 5 anni in diritto comune)

- Prevedere un meccanismo di eliminazione automatica tramite API (`DELETE /v2/signature-requests/{id}/personal-data`)

- Documentare il trattamento nel vostro registro delle attività di trattamento (articolo 30 GDPR)

- Concludere un DPA (Data Processing Agreement) con il vostro fornitore di API di firma

Direttiva NIS2 e continuità di servizio

Per gli editori di software qualificati come entità essenziali o importanti secondo la Direttiva NIS2 (2022/2555), l'integrazione di un'API di terzi crea una dipendenza che deve essere documentata nella vostra analisi dei rischi della catena di fornitura digitale. Richiedete al vostro fornitore API una certificazione SOC 2 Type II e un SLA di disponibilità ≥ 99,9%.

Scenari di Utilizzo: API di Firma Elettronica in Pratica

Scenario 1 — Automazione dei contratti fornitori in una PMI industriale

Una PMI industriale che gestiva circa 200 contratti fornitori all'anno desiderava eliminare gli scambi di carta e le sollecitazioni manuali che mobilizzavano 2 giorni al mese di un assistente amministrativo. Il team di sviluppo ha integrato l'API REST di firma elettronica direttamente nel loro ERP aziendale tramite il seguente flusso:

- Alla validazione di un ordine di acquisto nell'ERP, una chiamata `POST /v2/signature-requests` viene attivata automaticamente

- Il contratto PDF generato viene caricato e una richiesta di firma viene inviata al contatto fornitore referenziato

- Un webhook `signatory.signed` aggiorna lo stato dell'ordine di acquisto in tempo reale

- Il documento firmato e il registro di audit vengono archiviati automaticamente nella GED tramite una seconda chiamata API

Risultati osservati (fasce da rapporti settoriali KPMG/IDC 2024-2025): riduzione del tempo medio di firma da 8 giorni a meno di 24 ore, risparmio stimato del 60-70% del tempo amministrativo dedicato alle sollecitazioni, e zero perdita documentale.

Scenario 2 — Piattaforma LegalTech per studi legali

Un editore di software che sviluppa una soluzione SaaS destinata agli studi legali di 5-30 collaboratori ha integrato l'API di firma elettronica per consentire ai suoi utenti finali di far firmare i mandati, le convenzioni di onorari e gli atti processuali direttamente dall'interfaccia dello studio.

L'architettura tecnica scelta utilizza il flusso OAuth2 Authorization Code + PKCE affinché ogni avvocato autentichi le richieste a suo nome. I webhook `signature_request.completed` attivano automaticamente il deposito del documento firmato nella cartella cliente della GED legale.

L'editore ha particolarmente valorizzato la disponibilità di firme elettroniche avanzate (AES) tramite API — livello richiesto per le convenzioni di onorari secondo le raccomandazioni del Consiglio Nazionale degli Avvocati. Il tempo di sviluppo dell'integrazione iniziale si è attestato a circa 3 settimane per uno sviluppatore backend senior, con una copertura di test dell'85%.

Scenario 3 — Onboarding digitale in un gruppo di cliniche private

Un gruppo di cliniche private di circa 600 letti doveva dematerializzare i moduli di consenso informato e i contratti di ricovero, fino ad allora stampati e firmati manualmente alla ricezione — generando costi di stampa stimati a migliaia di euro all'anno e tempi di attesa in ricezione.

L'integrazione API ha connesso il sistema informativo ospedaliero (SIH) alla piattaforma di firma elettronica. Alla registrazione di un paziente, l'SIH chiama l'API per creare una richiesta di firma multipartita (paziente + medico referente) con posizionamento automatico dei campi di firma calcolato dalle metadati del modello.

La conformità GDPR ha richiesto l'implementazione di una eliminazione automatica programmata tramite API (`PATCH /v2/signature-requests` + webhook di conferma di eliminazione) allineata alle durate di conservazione legali dei fascicoli medici (20 anni per gli adulti, secondo l'articolo R. 1112-7 del Codice della sanità pubblica). I guadagni misurati hanno raggiunto una riduzione dell'80% del tempo di attesa all'ammissione e un risparmio del 40% sui costi di stampa e scansione.

Conclusione

Integrare un'API REST di firma elettronica nel 2026 richiede una padronanza simultanea di diverse dimensioni: architettura RESTful robusta, autenticazione OAuth2 sicura, gestione degli eventi tramite webhook, e conformità ai requisiti eIDAS e GDPR. Gli sviluppatori che anticipano questi problemi fin dalla concezione della loro integrazione si risparmiano refactoring costosi e rischi giuridici significativi.

I tre pilastri da ricordare: proteggi le tue chiamate API (OAuth2 + scope minimi + vault), elabora gli eventi in modo asincrono e idempotente tramite webhook, e archivia sistematicamente il documento firmato con il suo registro di audit certificato.

Certyneo mette a disposizione un'API REST documentata, conforme a eIDAS, con sandbox gratuito e supporto tecnico sviluppatore dedicato. Crea il tuo account Certyneo per accedere alla tua chiave API sandbox e inizia la tua integrazione oggi stesso.

Provi Certyneo gratuitamente

Invii la sua prima busta di firma in meno di 5 minuti. 5 buste gratuite al mese, senza carta di credito.

Approfondisci l'argomento

Le nostre guide complete per padroneggiare la firma elettronica.

Articoli consigliati

Approfondisca le sue conoscenze con questi articoli correlati.

Automatizzare la firma dei contratti con workflow Zapier 2026

Riducete i vostri tempi di firma del 70% grazie ai workflow no-code. Scoprite come connettere Certyneo a Zapier, Make e i vostri strumenti aziendali senza una riga di codice.

Integrare la firma elettronica CRM Salesforce 2026

Automatizzare la firma dei tuoi contratti direttamente da Salesforce o HubSpot è ormai imprescindibile per i team commerciali B2B. Scopri come realizzare questa integrazione nel 2026.

Integrare firma elettronica CRM Salesforce 2026

L'integrazione di una firma elettronica in Salesforce o HubSpot accelera i vostri cicli di vendita e automatizza i vostri contratti. Scoprite la guida completa per riuscire in questa connessione nel 2026.