API Signatur Elektronisch: REST-Entwicklerleitfaden 2026

Die Integration einer API für elektronische Signaturen in Ihre Geschäftsanwendung ist strategischer denn je. Dieser Entwicklerleitfaden behandelt Authentifizierung, Webhooks und eIDAS-Compliance von A bis Z.

Certyneo

Redakteur — Certyneo · Über Certyneo

Einführung

Die Integration einer REST-API für elektronische Signaturen ist 2026 zu einer unverzichtbaren Voraussetzung für Entwicklungsteams geworden. Mit über 73 % der europäischen Unternehmen, die mindestens einen Vertragsprozess digitalisiert haben (Quelle: IDC European Digital Transformation Report 2025), boomt die Nachfrage nach robusten technischen Integrationen. Ob Sie ein LegalTech-SaaS, ein ERP oder eine HR-Plattform entwickeln – das Verständnis der Nutzung einer API für elektronische Signaturen – OAuth2-Authentifizierung, Webhook-Verwaltung, eIDAS-Compliance – bestimmt unmittelbar die Qualität und rechtliche Gültigkeit Ihrer Dokumentenflüsse. Dieser REST-Entwicklerleitfaden begleitet Sie Schritt für Schritt: Architektur, Authentifizierung, Lebenszyklus eines Dokuments, Echtzeit-Webhooks und Sicherheitsbestpraktiken.

---

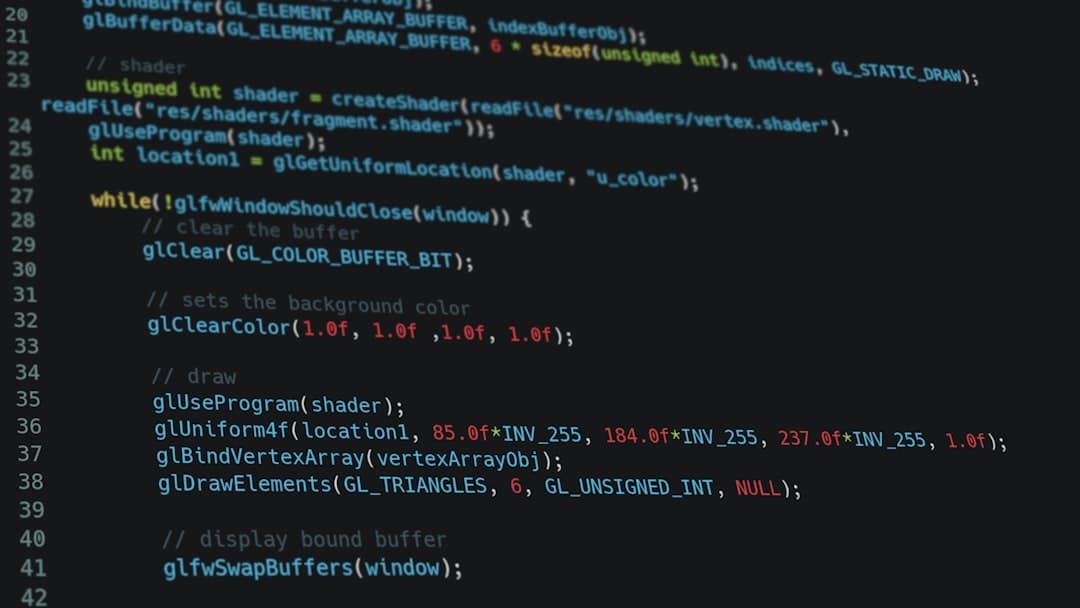

Architektur einer REST-API für elektronische Signaturen

RESTful-Prinzipien und Endpoints-Struktur

Eine gut gestaltete REST-API für elektronische Signaturen basiert auf klar identifizierten Ressourcen und semantischen HTTP-Verben. Die grundlegenden Ressourcen sind üblicherweise:

- `/documents` – Upload, Verwaltung und Abruf von PDF-/DOCX-Dokumenten

- `/signature-requests` – Erstellung und Steuerung von Signaturanfragen

- `/signatories` – Verwaltung von Unterzeichnern und deren Identitäten

- `/audit-trails` – Abruf von zertifizierten Audit-Protokollen

- `/templates` – Verwaltung wiederverwendbarer Dokumentvorlagen

Jede Ressource stellt Standard-CRUD-Endpoints (`GET`, `POST`, `PUT`, `PATCH`, `DELETE`) bereit und gibt JSON-Antworten mit standardisierten HTTP-Codes zurück: `200 OK`, `201 Created`, `400 Bad Request`, `401 Unauthorized`, `422 Unprocessable Entity`, `429 Too Many Requests`.

Ein oft übersehener kritischer Aspekt: die Paginierungsverwaltung. Reife APIs verwenden das Cursor-basierte Muster anstelle von Offset/Limit, was stabile Leistung auch bei Tausenden signierter Dokumente garantiert. Überprüfen Sie, ob die Ziel-API einen Header `X-Next-Cursor` oder ein Feld `next_page_token` im Body bereitstellt.

API-Versionierung und Abwärtskompatibilität

Die Versionierung ist ein wichtiger Aufmerksamkeitspunkt für Integratoren. Die beiden dominierenden Ansätze 2026 sind:

- Versionierung per URL: `https://api.certyneo.com/v2/signature-requests` – lesbar, durch CDNs cachebar, empfohlen für B2B-APIs.

- Versionierung per Header: `Accept: application/vnd.certyneo.v2+json` – architektonisch sauberer, aber weniger sichtbar.

Bevorzugen Sie Anbieter, die sich zu einer Mindestabschreibungsrichtlinie von 12 Monaten verpflichten und ein öffentliches Changelog veröffentlichen. Eine unangezeigt Kompatibilitätsverletzung in Ihrem Signaturfluss kann direkte rechtliche Konsequenzen haben (nicht signierte Verträge, verpasste Fristen).

---

OAuth2-Authentifizierung und Sicherheit von API-Aufrufen

OAuth2: Client_credentials-Flow vs. Authorization_code

Authentifizierung ist der Eckpfeiler jeder API-Integration für elektronische Signaturen. Die beiden für Entwickler relevantesten OAuth2-Flows sind:

Client Credentials Flow (M2M – Machine to Machine): ``` POST /oauth/token Content-Type: application/x-www-form-urlencoded

grant_type=client_credentials &client_id=YOUR_CLIENT_ID &client_secret=YOUR_CLIENT_SECRET &scope=documents:write signature_requests:write audit_trails:read ``` Dieser Flow ist ideal für Server-zu-Server-Integrationen, bei denen kein Endbenutzer in der Authentifizierung beteiligt ist (Batch-Verarbeitung, Vertragautomatisierung).

Authorization Code Flow + PKCE: Empfohlen, wenn Ihre Anwendung im Namen eines identifizierten Endbenutzers agiert. PKCE (Proof Key for Code Exchange) ist seit RFC 7636 obligatorisch und schützt vor Abfangattacken.

Wesentliche Sicherheitsempfehlungen:

- Speichern Sie `client_secret` in einem Vault (HashiCorp Vault, AWS Secrets Manager) – niemals in unverschlüsselten Umgebungsvariablen

- Implementieren Sie automatische Token-Rotation mit einem 60-Sekunden-Puffer vor Ablauf

- Verwenden Sie granulare Scopes: Fordern Sie nur absolut notwendige Berechtigungen an

API-Schlüsselverwaltung und Rate Limiting

Für einfache Integrationen oder Testumgebungen bieten einige APIs statische API-Schlüssel (Bearer Token) an. Falls Sie diese in der Produktion verwenden, wenden Sie systematisch an:

- Vierteljährliche Rotation der Schlüssel

- IP-Einschränkung (Allowlist)

- Überwachung ungewöhnlicher Aufrufe über Ihr SIEM

Rate Limiting ist eine unvermeidliche Realität: APIs für Signaturen begrenzen üblicherweise auf 100 bis 1000 Aufrufe/Minute je nach Plan. Implementieren Sie einen exponentiellen Retry-Mechanismus mit Jitter: ``` retry_delay = base_delay * (2^attempt) + random_jitter ``` Respektieren Sie sorgfältig den `Retry-After`-Header, der mit `429 Too Many Requests` zurückgegeben wird.

---

Lebenszyklus einer Signaturanfrage über API

Erstellung und Konfiguration einer Signaturanfrage

Der Lebenszyklus einer Signaturanfrage über REST-API folgt einem Zustandsschema (`draft` → `pending` → `in_progress` → `completed` | `declined` | `expired`). Hier die detaillierten technischen Schritte:

Schritt 1 – Dokument-Upload: ``` POST /v2/documents Content-Type: multipart/form-data

[email protected] ``` Antwort: `{ "document_id": "doc_a1b2c3", "checksum_sha256": "e3b0c442..." }`

Schritt 2 – Anfrageerstellung: ```json POST /v2/signature-requests { "document_id": "doc_a1b2c3", "name": "Dienstleistungsvertrag Q3 2026", "signatories": [ { "email": "[email protected]", "first_name": "Marie", "last_name": "Dupont", "signature_level": "advanced", "fields": [{ "type": "signature", "page": 3, "x": 120, "y": 680 }] } ], "expiry_date": "2026-06-05T23:59:59Z", "reminder_settings": { "enabled": true, "frequency_days": 3 } } ```

Schritt 3 – Aktivierung: `POST /v2/signature-requests/req_x9y8z7/activate`

Nach der Aktivierung erhalten die Unterzeichner ihre Einladungen und die Anfrage wechselt in den Status `in_progress`.

Abruf des signierten Dokuments und des Audit-Trails

Sobald der Status `completed` erreicht ist (detektierbar über Webhook – siehe nächster Abschnitt), rufen Sie ab:

``` GET /v2/signature-requests/req_x9y8z7/document/signed → PDF mit eingebetteten elektronischen Signaturen (PAdES-B-T gemäß ETSI EN 319 132)

GET /v2/signature-requests/req_x9y8z7/audit-trail → PDF des zertifizierten Audit-Protokolls (qualifizierter Zeitstempel RFC 3161) ```

Speichern Sie immer beide Dateien zusammen in Ihrem DMS oder Dokumentenmanagementsystem. Das Audit-Protokoll ist der nachweisbare Beweis im Streitfall.

---

Webhooks: Echtzeit-Ereignisse und Fehlerbehandlung

Konfiguration und Sicherung von Webhooks

Webhooks transformieren Ihre Integration von kostspieligem Polling zu einer reaktiven ereignisgesteuerten Architektur. Konfigurieren Sie Ihren Webhook-Endpoint:

``` POST /v2/webhooks { "url": "https://ihre-app.com/hooks/certyneo", "events": [ "signature_request.completed", "signature_request.declined", "signatory.signed", "signature_request.expired" ], "secret": "whsec_ihr_hmac_secret" } ```

Obligatorische HMAC-Sicherung: Validieren Sie jede eingehende Payload, indem Sie die berechnete HMAC-SHA256-Signatur mit dem Header `X-Certyneo-Signature` vergleichen: ```python import hmac, hashlib

def verify_webhook(payload: bytes, secret: str, signature_header: str) -> bool: expected = hmac.new( secret.encode(), payload, hashlib.sha256 ).hexdigest() return hmac.compare_digest(f"sha256={expected}", signature_header) ``` Verwenden Sie niemals einen einfachen Stringvergleich – anfällig für Timing-Angriffe.

Idempotenz und Umgang mit Wiederübermittlungen

Webhooks können bei Timeout oder 5xx-Fehlern von Ihrem Endpoint erneut zugestellt werden. Implementieren Sie Idempotenz obligatorisch:

- Extrahieren Sie die eindeutige `event_id` aus jeder Webhook-Payload

- Überprüfen Sie in der Datenbank, ob diese `event_id` bereits verarbeitet wurde

- Geben Sie `200 OK` sofort zurück (auch für Duplikate), um unendliche Wiederzustellungen zu vermeiden

- Behandeln Sie die Business-Logik asynchron (Queue: Redis, RabbitMQ, SQS)

Goldene Regel: Ihr Webhook-Endpoint muss in unter 5 Sekunden antworten. Jede schwere Geschäftslogik (E-Mail-Versand, DMS-Archivierung, ERP-Benachrichtigung) muss an einen asynchronen Worker delegiert werden.

Um Ihr Verständnis der über API verfügbaren Signaturebenen zu vertiefen, lesen Sie unseren umfassenden Leitfaden zur elektronischen Signatur, der die Unterschiede zwischen einfachen, erweiterten und qualifizierten Signaturen detailliert erläutert.

---

Best Practices für Integration und Performance

Sandbox-Umgebungen und Teststrategie

Jede seriöse API für elektronische Signaturen bietet eine von der Produktion isolierte Sandbox-Umgebung. Adopten Sie diese Teststrategie:

- Unit Tests: API-Antworten mocken (Wiremock, MSW) zur Validierung Ihrer Business-Logik ohne Netzwerkabhängigkeit

- Integrationstests: Gegen echte Sandbox zur Validierung des vollständigen Lebenszyklus (Erstellung → Signatur → Abruf)

- Lasttests: Gleichzeitige Anfragespitzen simulieren, um Engpässe vor der Produktion zu identifizieren

- Chaos-Tests: Timeouts und 5xx-Fehler simulieren zur Validierung Ihrer Retry-Logik

Testen Sie niemals in der Produktion mit echten Unterzeichneridenten. Elektronische Signaturen in der Sandbox haben keinen Rechtswert – genau das, was Sie für Tests möchten.

Monitoring, Observabilität und Alerting

Instrumentieren Sie Ihre Integration in der Produktion mit:

- Metriken: API-Aufruferfolgsrate, Latenz p95/p99, Fehlerrate pro Endpoint

- Verteilte Traces: Propagieren Sie `trace-id` in Ihren Headern, um Ihre Logs mit den Logs des API-Anbieters zu korrelieren

- Alerting: Auslösen eines Alarms, wenn die Fehlerrate 1 % überschreitet oder die p99-Latenz 3 Sekunden übersteigt

Lesen Sie unseren Vergleich der Lösungen für elektronische Signaturen, um die von verschiedenen Anbietern angebotenen SLA-Verfügbarkeit (Uptime) zu bewerten – ein Kriterium, das bei der API-Integration oft unterschätzt wird.

Falls Sie von einer anderen Plattform migrieren, behandelt unser Leitfaden über wie Sie von DocuSign oder YouSign zu Certyneo migrieren die technischen Aspekte der API-Migration und die Kompatibilität bestehender Webhooks.

Um die Amortisationszeit Ihrer Integration zu schätzen, nutzen Sie unseren Rechner für ROI elektronische Signatur, der die Produktivitätssteigerungen durch API-Automatisierung einbezieht.

Wenn Sie automatisierte Dokumentenerstellung vor dem Signieren vertiefen möchten, entdecken Sie unseren KI-Vertragsgenerator, der sich nativ mit unserer REST-API verbindet.

Anwendbarer rechtlicher Rahmen für die API elektronische Signatur

Die Integration einer API für elektronische Signaturen ist nicht nur eine technische Frage: Sie engagiert unmittelbar die rechtliche Verantwortung des Anbieters und seiner Kunden für mehrere grundlegende Texte.

Verordnung eIDAS Nr. 910/2014 und eIDAS 2.0

Die Verordnung (EU) Nr. 910/2014 (eIDAS) schafft den rechtlichen Rahmen für elektronische Signaturen in der Europäischen Union. Sie unterscheidet drei Ebenen:

- Einfache elektronische Signatur (SES): Minimale Rechtswirkung, geeignet für Handlungen mit geringem Risiko

- Erweiterte elektronische Signatur (AES): Eineindeutig mit dem Unterzeichner verbunden, mit Daten unter seiner ausschließlichen Kontrolle erstellt – Artikel 26 eIDAS

- Qualifizierte elektronische Signatur (QES): Einer handschriftlichen Signatur in der gesamten EU gleichgestellt – Artikel 25 Abs. 2 eIDAS

Mit dem schrittweisen Inkrafttreten der Verordnung eIDAS 2.0 (Verordnung EU 2024/1183) müssen Entwickler die Integration von Europäischen Wallets für digitale Identität (EUDIW) in ihre Authentifizierungsflüsse vorausdenken. Lesen Sie unseren Leitfaden zu eIDAS 2.0 für detaillierte technische Auswirkungen.

Französischer Code civil – Artikel 1366 und 1367

Nach französischem Recht besagt Artikel 1366 des Code civil, dass „die elektronische Schrift die gleiche Beweiskraft wie das Schriftstück auf Papierträger hat, unter der Voraussetzung, dass die Person, von der sie stammt, ordnungsgemäß identifiziert werden kann und dass es unter Bedingungen erstellt und aufbewahrt wird, die geeignet sind, seine Integrität zu gewährleisten".

Artikel 1367 präzisiert die Bedingungen für eine zuverlässige elektronische Signatur: Identifizierung des Unterzeichners und Gewährleistung der Dokumentintegrität. Diese Anforderungen übersetzen sich technisch in die Notwendigkeit, zertifizierte Audit-Protokolle und Identitätsnachweise aufzubewahren, die bei der Signatur verwendet wurden – Elemente, die Ihre API bereitstellen muss und die Sie speichern müssen.

Normen ETSI EN 319 132 – PAdES

Das obligatorische technische Format für eIDAS-konforme PDF-Signaturen ist PAdES (PDF Advanced Electronic Signatures), definiert durch die Norm ETSI EN 319 132. Ihre API muss mindestens PAdES-B-T-Signaturen (mit Zeitstempel) und PAdES-B-LT oder PAdES-B-LTA zur Gewährleistung der Langzeitverfügbarkeit (Archivierung 10+ Jahre) erzeugen.

DSGVO Nr. 2016/679 – Daten der Unterzeichner

Die bei der Signatur erfassten personenbezogenen Daten (Name, Vorname, E-Mail, IP-Adresse, Identitätsdaten für AES/QES) stellen personenbezogene Daten dar, die der DSGVO unterliegen. Ihre Pflichten als Verantwortlicher oder Auftragsverarbeiter umfassen:

- Definition einer begründeten Aufbewahrungsdauer (üblicherweise ausgerichtet an Verjährungsfristen: 5 Jahre im allgemeinen Zivilrecht)

- Vorsehung eines automatischen Löschmechanismus über API (`DELETE /v2/signature-requests/{id}/personal-data`)

- Dokumentation der Verarbeitung in Ihrem Verzeichnis der Verarbeitungstätigkeiten (Artikel 30 DSGVO)

- Abschluss einer DPA (Data Processing Agreement) mit Ihrem API-Anbieter für elektronische Signaturen

Richtlinie NIS2 und Geschäftskontinuität

Für Softwareanbieter, die als wesentliche oder wichtige Einrichtungen gemäß der Richtlinie NIS2 (2022/2555) qualifizieren, schafft die Integration einer Drittanbieter-API eine Abhängigkeit, die in Ihrer Analyse der Lieferkettenrisiken dokumentiert werden muss. Fordern Sie von Ihrem API-Anbieter eine SOC-2-Type-II-Zertifizierung und ein Verfügbarkeits-SLA von ≥ 99,9 % an.

Anwendungsszenarien: API elektronische Signatur in der Praxis

Szenario 1 – Automatisierung von Lieferantenverträgen in einem industriellen KMU

Ein KMU im Industriebereich, das etwa 200 Lieferantenverträge pro Jahr verwaltete, wollte den Papieraustausch und manuelle Nachfassungen beseitigen, die monatlich 2 Tage eines administrativen Assistenten mobilisierten. Das Entwicklungsteam integrierte die REST-API für elektronische Signaturen direkt in sein ERP über folgenden Ablauf:

- Bei der Validierung einer Bestellung im ERP wird automatisch ein Aufruf `POST /v2/signature-requests` ausgelöst

- Das generierte PDF-Kontakt wird hochgeladen und eine Signaturanfrage an den im Verzeichnis hinterlegten Lieferantenkontakt versendet

- Ein Webhook `signatory.signed` aktualisiert den Status der Bestellung in Echtzeit

- Das signierte Dokument und das Audit-Protokoll werden automatisch über einen zweiten API-Aufruf im DMS archiviert

Beobachtete Ergebnisse (Spanne aus KPMG-/IDC-Branchenberichten 2024-2025): Reduzierung der durchschnittlichen Signaturfrist von 8 Tagen auf weniger als 24 Stunden, geschätzte Ersparnis von 60-70 % der für Nachfassungen aufgewendeten administrativen Zeit und null Dokumentenverlust.

Szenario 2 – LegalTech-Plattform für Anwaltskanzleien

Ein Softwareanbieter, der eine SaaS-Lösung für Anwaltskanzleien mit 5 bis 30 Mitarbeitern entwickelt, integrierte die API für elektronische Signaturen, um seinen Endbenutzern das Signieren von Mandatsverhältnissen, Honorarverebarungen und Verfahrensdokumenten direkt über die Kanzleioberfläche zu ermöglichen.

Die gewählte Architektur nutzt den OAuth2-Authorization-Code + PKCE-Flow, damit sich jeder Anwalt als sich selbst authentifiziert. Webhooks `signature_request.completed` lösen automatisch die Hinterlegung des signierten Dokuments im Kundendossier des Rechtsdokumentenmanagers aus.

Der Anbieter würdigte besonders die Verfügbarkeit erweiterter elektronischer Signaturen (AES) über API – die von den Richtlinien des Nationalen Anwaltsrats für Honorarverebarungen erforderliche Ebene. Die Integrationsentwicklungszeit wurde mit etwa 3 Wochen für einen erfahrenen Backend-Entwickler angesetzt, mit eine Testabdeckung von 85 %.

Szenario 3 – Digitales Onboarding in einer Gruppe privater Kliniken

Eine Gruppe privater Kliniken mit etwa 600 Betten musste die Aufklärungsformulare und Aufnahmekontrakte demateriellen, die bisher gedruckt und manuell im Empfangsbereich unterzeichnet wurden – was geschätzte Druckkosten in mehreren Tausend Euro pro Jahr und Wartezeitentwicklungen an der Rezeption verursachte.

Die API-Integration verband das Krankenhausinformationssystem (KIS) mit der Plattform für elektronische Signaturen. Bei der Patientenregistrierung ruft das KIS die API auf, um eine multipartite Signaturanfrage zu erstellen (Patient + Bezugarzt) mit automatischer Signaturefeld-Positionierung basierend auf Metadaten aus der Vorlage.

Die DSGVO-Compliance erforderte die Einführung einer automatischen geplanten Löschung über API (`PATCH /v2/signature-requests` + Webhook zur Löschbestätigung) ausgerichtet an gesetzlichen Aufbewahrungsfristen für Patientenakten (20 Jahre für Erwachsene gemäß Artikel R. 1112-7 des Code de la santé publique). Die gemessenen Gewinne erreichten eine 80%ige Reduzierung der Wartezeit bei der Aufnahme und eine 40%ige Kostenersparnis bei Druck- und Scankosten.

Fazit

Die Integration einer REST-API für elektronische Signaturen 2026 erfordert simultane Beherrschung mehrerer Dimensionen: robuste RESTful-Architektur, sichere OAuth2-Authentifizierung, ereignisgesteuerte Verwaltung durch Webhooks sowie Einhaltung von eIDAS- und DSGVO-Anforderungen. Entwickler, die diese Fragen von Anfang an vorausdenken, vermeiden kostspielige Umgestaltungen und erhebliche rechtliche Risiken.

Die drei zu merkenden Säulen: Sichern Sie Ihre API-Aufrufe (OAuth2 + minimale Scopes + Vault), behandeln Sie Ereignisse asynchron und idempotent über Webhooks, und archivieren Sie systematisch das signierte Dokument mit seinem zertifizierten Audit-Protokoll.

Certyneo stellt eine dokumentierte, eIDAS-konforme REST-API mit kostenloser Sandbox und dediziertem technischem Developer Support bereit. Erstellen Sie Ihr Certyneo-Konto, um auf Ihren Sandbox-API-Schlüssel zuzugreifen und noch heute Ihre Integration zu starten.

Testen Sie Certyneo kostenlos

Versenden Sie Ihren ersten Signatur-Umschlag in weniger als 5 Minuten. 5 kostenlose Umschläge pro Monat, ohne Kreditkarte.

Tiefer in das Thema eintauchen

Unsere umfassenden Leitfäden zum Beherrschen der elektronischen Signatur.

Empfohlene Artikel

Vertiefen Sie Ihr Wissen mit diesen verwandten Artikeln.

Automatisierung von Vertragsunterschriften Workflow Zapier 2026

Reduzieren Sie Ihre Unterschriftsfristen um 70 % mit No-Code-Workflows. Erfahren Sie, wie Sie Certyneo mit Zapier, Make und Ihren Business-Tools ohne eine einzige Codezeile verbinden.

Elektronische Signatur in Salesforce CRM integrieren 2026

Die Automatisierung der Unterzeichnung Ihrer Verträge direkt in Salesforce oder HubSpot ist für B2B-Vertriebsteams 2026 unverzichtbar geworden. Erfahren Sie, wie Sie diese Integration erfolgreich durchführen.

Elektronische Signatur CRM Salesforce 2026 integrieren

Die Integration einer elektronischen Signatur in Salesforce oder HubSpot beschleunigt Ihre Verkaufszyklen und automatisiert Ihre Verträge. Entdecken Sie die vollständige Anleitung zum erfolgreichen Aufbau dieser Verbindung in 2026.