API Signature Électronique : Guide Développeur REST 2026

Intégrer une API de signature électronique dans votre application métier n'a jamais été aussi stratégique. Ce guide développeur couvre l'authentification, les webhooks et la conformité eIDAS de A à Z.

Certyneo

Skribent — Certyneo · Om Certyneo

Introduction

L'intégration d'une API REST de signature électronique est devenue un prérequis incontournable pour les équipes de développement en 2026. Avec plus de 73 % des entreprises européennes ayant digitalisé au moins un processus contractuel (source : IDC European Digital Transformation Report 2025), la demande d'intégrations techniques robustes explose. Que vous construisiez un LegalTech SaaS, un ERP ou une plateforme RH, comprendre comment consommer une API de signature électronique — authentification OAuth2, gestion des webhooks, conformité eIDAS — détermine directement la qualité et la valeur juridique de vos flux documentaires. Ce guide développeur REST vous accompagne étape par étape : architecture, authentification, cycle de vie d'un document, webhooks temps réel et bonnes pratiques de sécurité.

---

Architecture d'une API REST de Signature Électronique

Principes RESTful et structure des endpoints

Une API REST de signature électronique bien conçue repose sur des ressources clairement identifiées et des verbes HTTP sémantiques. Les ressources fondamentales sont généralement :

- `/documents` — upload, gestion et récupération des documents PDF/DOCX

- `/signature-requests` — création et pilotage des demandes de signature

- `/signatories` — gestion des signataires et de leurs identités

- `/audit-trails` — récupération des journaux d'audit certifiés

- `/templates` — gestion des modèles de documents réutilisables

Chaque ressource expose des endpoints CRUD standard (`GET`, `POST`, `PUT`, `PATCH`, `DELETE`) et retourne des réponses JSON avec des codes HTTP normalisés : `200 OK`, `201 Created`, `400 Bad Request`, `401 Unauthorized`, `422 Unprocessable Entity`, `429 Too Many Requests`.

Un aspect critique souvent négligé : la gestion de la pagination. Les APIs matures utilisent le pattern cursor-based plutôt que offset/limit, ce qui garantit des performances stables même sur des volumes de milliers de documents signés. Vérifiez que l'API cible expose un header `X-Next-Cursor` ou un champ `next_page_token` dans le body.

Versioning de l'API et compatibilité ascendante

Le versioning constitue un point de vigilance majeur pour les intégrateurs. Les deux approches dominantes en 2026 sont :

- Versioning par URL : `https://api.certyneo.com/v2/signature-requests` — lisible, cacheable par les CDN, recommandé pour les APIs B2B.

- Versioning par header : `Accept: application/vnd.certyneo.v2+json` — plus propre architecturalement mais moins visible.

Privilégiez les fournisseurs qui s'engagent sur une politique de dépréciation minimale de 12 mois et qui publient un changelog public. Une rupture de compatibilité non annoncée dans votre flux de signature peut avoir des conséquences juridiques directes (contrats non signés, délais manqués).

---

Authentification OAuth2 et Sécurité des Appels API

OAuth2 : flux client_credentials vs authorization_code

L'authentification est la pierre angulaire de toute intégration API signature électronique. Les deux flux OAuth2 les plus pertinents pour les développeurs sont :

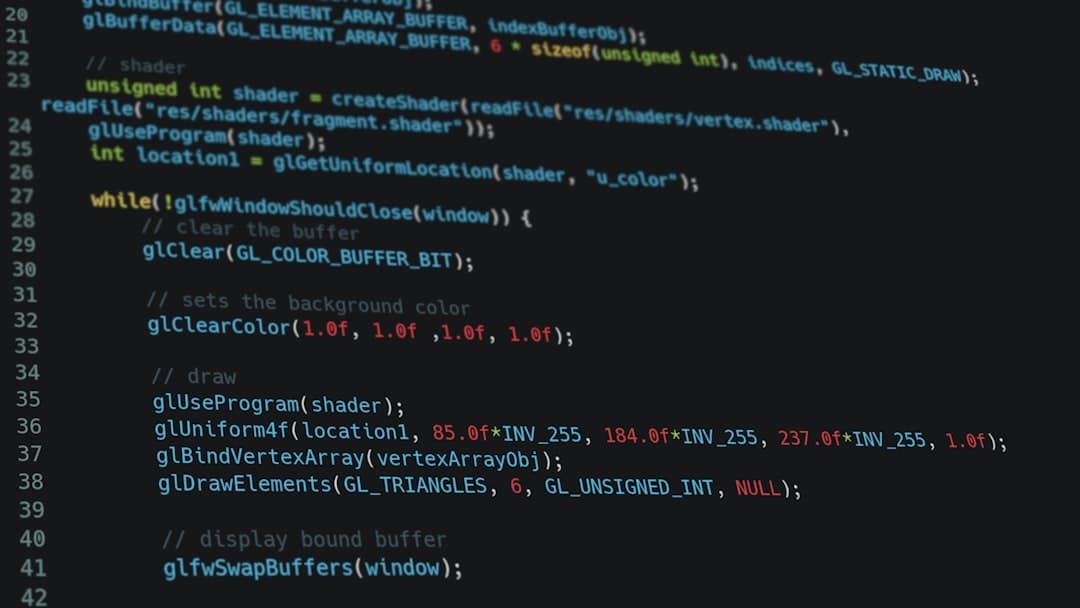

Client Credentials Flow (M2M — Machine to Machine) : ``` POST /oauth/token Content-Type: application/x-www-form-urlencoded

grant_type=client_credentials &client_id=YOUR_CLIENT_ID &client_secret=YOUR_CLIENT_SECRET &scope=documents:write signature_requests:write audit_trails:read ``` Ce flux est idéal pour les intégrations serveur-à-serveur où aucun utilisateur final n'est impliqué dans l'authentification (batch processing, automatisation de contrats).

Authorization Code Flow + PKCE : recommandé lorsque votre application agit au nom d'un utilisateur final identifié. Le PKCE (Proof Key for Code Exchange) est obligatoire depuis la RFC 7636 et protège contre les attaques d'interception.

Conseils sécurité essentiels :

- Stockez les `client_secret` dans un vault (HashiCorp Vault, AWS Secrets Manager) — jamais en variable d'environnement non chiffrée

- Implémentez la rotation automatique des tokens avec un buffer de 60 secondes avant expiration

- Utilisez des scopes granulaires : ne demandez que les permissions strictement nécessaires

Gestion des clés API et rate limiting

Pour les intégrations légères ou les environnements de test, certaines APIs proposent des clés API statiques (Bearer Token). Si vous les utilisez en production, appliquez systématiquement :

- Rotation trimestrielle des clés

- Restriction par IP (allowlist)

- Monitoring des appels anormaux via votre SIEM

Le rate limiting est une réalité incontournable : les APIs de signature limitent généralement entre 100 et 1000 appels/minute selon le plan. Implémentez un mécanisme de retry exponentiel avec jitter : ``` retry_delay = base_delay * (2^attempt) + random_jitter ``` Respectez scrupuleusement le header `Retry-After` renvoyé avec les `429 Too Many Requests`.

---

Cycle de Vie d'une Demande de Signature via API

Création et configuration d'une demande de signature

Le cycle de vie d'une demande de signature via API REST suit un schéma d'états (`draft` → `pending` → `in_progress` → `completed` | `declined` | `expired`). Voici les étapes techniques détaillées :

Étape 1 — Upload du document : ``` POST /v2/documents Content-Type: multipart/form-data

[email protected] ``` Réponse : `{ "document_id": "doc_a1b2c3", "checksum_sha256": "e3b0c442..." }`

Étape 2 — Création de la demande : ```json POST /v2/signature-requests { "document_id": "doc_a1b2c3", "name": "Contrat de prestation Q3 2026", "signatories": [ { "email": "[email protected]", "first_name": "Marie", "last_name": "Dupont", "signature_level": "advanced", "fields": [{ "type": "signature", "page": 3, "x": 120, "y": 680 }] } ], "expiry_date": "2026-06-05T23:59:59Z", "reminder_settings": { "enabled": true, "frequency_days": 3 } } ```

Étape 3 — Activation : `POST /v2/signature-requests/req_x9y8z7/activate`

À partir de l'activation, les signataires reçoivent leurs invitations et la demande passe en état `in_progress`.

Récupération du document signé et de l'audit trail

Une fois le statut `completed` atteint (détectable via webhook — voir section suivante), récupérez :

``` GET /v2/signature-requests/req_x9y8z7/document/signed → PDF signé avec signatures électroniques embarquées (PAdES-B-T selon ETSI EN 319 132)

GET /v2/signature-requests/req_x9y8z7/audit-trail → PDF du journal d'audit certifié (horodatage qualifié RFC 3161) ```

Stockez toujours les deux fichiers ensemble dans votre GED ou DMS. Le journal d'audit est la preuve opposable en cas de contestation judiciaire.

---

Webhooks : Événements Temps Réel et Gestion des Erreurs

Configuration et sécurisation des webhooks

Les webhooks transforment votre intégration d'un polling coûteux en une architecture événementielle réactive. Configurez votre endpoint webhook :

``` POST /v2/webhooks { "url": "https://votre-app.com/hooks/certyneo", "events": [ "signature_request.completed", "signature_request.declined", "signatory.signed", "signature_request.expired" ], "secret": "whsec_votre_secret_hmac" } ```

Sécurisation HMAC obligatoire : validez chaque payload entrant en comparant la signature HMAC-SHA256 calculée avec le header `X-Certyneo-Signature` : ```python import hmac, hashlib

def verify_webhook(payload: bytes, secret: str, signature_header: str) -> bool: expected = hmac.new( secret.encode(), payload, hashlib.sha256 ).hexdigest() return hmac.compare_digest(f"sha256={expected}", signature_header) ``` N'utilisez jamais une comparaison de chaînes classique — vulnérable aux timing attacks.

Idempotence et gestion des retransmissions

Les webhooks peuvent être redelivrés en cas de timeout ou d'erreur 5xx de votre endpoint. Implémentez l'idempotence obligatoirement :

- Extrayez l'`event_id` unique de chaque payload webhook

- Vérifiez en base si cet `event_id` a déjà été traité

- Renvoyez `200 OK` immédiatement (même pour les doublons) pour éviter les relivraisons infinies

- Traitez le business logic de façon asynchrone (queue : Redis, RabbitMQ, SQS)

Règle d'or : votre endpoint webhook doit répondre en moins de 5 secondes. Tout traitement métier lourd (envoi d'email, archivage GED, notification ERP) doit être délégué à un worker asynchrone.

Pour approfondir votre compréhension des niveaux de signature disponibles via API, consultez notre guide complet de la signature électronique qui détaille les différences entre signatures simples, avancées et qualifiées.

---

Bonnes Pratiques d'Intégration et Performance

Environnements sandbox et stratégie de tests

Toute API de signature électronique sérieuse propose un environnement sandbox isolé de la production. Adoptez cette stratégie de tests :

- Tests unitaires : mocker les réponses API (Wiremock, MSW) pour valider votre logique métier sans dépendre du réseau

- Tests d'intégration : exécuter contre le sandbox réel pour valider le cycle de vie complet (création → signature → récupération)

- Tests de charge : simuler des pics de demandes simultanées pour identifier vos goulots d'étranglement avant la mise en production

- Tests de chaos : simuler des timeouts et erreurs 5xx pour valider votre logique de retry

Ne testez jamais en production avec de vraies identités de signataires. Les signatures électroniques créées en sandbox n'ont aucune valeur juridique, ce qui est exactement ce que vous souhaitez pour vos tests.

Monitoring, observabilité et alerting

En production, instrumentez votre intégration avec :

- Métriques : taux de succès des appels API, latence p95/p99, taux d'erreur par endpoint

- Traces distribuées : propagez les `trace-id` dans vos headers pour corréler vos logs avec les logs API du fournisseur

- Alerting : déclenchez une alerte si le taux d'erreur dépasse 1 % ou si la latence p99 dépasse 3 secondes

Consultez notre comparatif des solutions de signature électronique pour évaluer les SLA de disponibilité (uptime) proposés par différents fournisseurs — un critère souvent sous-estimé lors de l'intégration API.

Si vous migrez depuis une autre plateforme, notre guide sur comment migrer de DocuSign ou YouSign vers Certyneo couvre les aspects techniques de la migration d'API et la compatibilité des webhooks existants.

Pour estimer le retour sur investissement de votre intégration, utilisez notre calculateur ROI signature électronique qui intègre les gains de productivité liés à l'automatisation via API.

Enfin, si vous souhaitez aller plus loin dans la génération automatisée de documents à signer, découvrez notre générateur de contrats par IA qui s'interface nativement avec notre API REST.

Cadre Légal Applicable à l'API Signature Électronique

L'intégration d'une API de signature électronique ne se limite pas à un enjeu technique : elle engage directement la responsabilité juridique de l'éditeur et de ses clients sur plusieurs textes fondamentaux.

Règlement eIDAS n°910/2014 et eIDAS 2.0

Le Règlement (UE) n°910/2014 (eIDAS) établit le cadre légal de la signature électronique dans l'Union européenne. Il distingue trois niveaux :

- Signature électronique simple (SES) : valeur juridique minimale, adaptée aux actes à faible risque

- Signature électronique avancée (AES) : liée de manière univoque au signataire, créée à partir de données sous son contrôle exclusif — article 26 eIDAS

- Signature électronique qualifiée (QES) : équivalente à une signature manuscrite dans toute l'UE — article 25 §2 eIDAS

Avec l'entrée en application progressive du règlement eIDAS 2.0 (Règlement UE 2024/1183), les développeurs doivent anticiper l'intégration des Portefeuilles Européens d'Identité Numérique (EUDIW) dans leurs flux d'authentification. Consultez notre guide eIDAS 2.0 pour les implications techniques détaillées.

Code civil français — Articles 1366 et 1367

En droit français, l'article 1366 du Code civil pose que « l'écrit électronique a la même force probante que l'écrit sur support papier, sous réserve que puisse être dûment identifiée la personne dont il émane et qu'il soit établi et conservé dans des conditions de nature à en garantir l'intégrité ».

L'article 1367 précise les conditions de la signature électronique fiable : identification du signataire et garantie d'intégrité du document. Ces exigences se traduisent techniquement par l'obligation de conserver les journaux d'audit certifiés et les preuves d'identité utilisées lors de la signature — éléments que votre API doit exposer et que vous devez stocker.

Normes ETSI EN 319 132 — PAdES

Le format technique obligatoire pour les signatures PDF conformes eIDAS est PAdES (PDF Advanced Electronic Signatures), défini par la norme ETSI EN 319 132. Votre API doit produire des signatures PAdES-B-T (avec horodatage) a minima, et PAdES-B-LT ou PAdES-B-LTA pour garantir la validabilité à long terme (archivage 10+ ans).

RGPD n°2016/679 — Données des signataires

Les données personnelles collectées lors du processus de signature (nom, prénom, email, adresse IP, données d'identité pour l'AES/QES) constituent des données à caractère personnel soumises au RGPD. Vos obligations en tant que responsable de traitement ou sous-traitant incluent :

- Définir une durée de conservation justifiée (généralement alignée sur les délais de prescription : 5 ans en droit commun)

- Prévoir un mécanisme de purge automatique via API (`DELETE /v2/signature-requests/{id}/personal-data`)

- Documenter le traitement dans votre registre des activités de traitement (article 30 RGPD)

- Conclure un DPA (Data Processing Agreement) avec votre fournisseur d'API de signature

Directive NIS2 et continuité de service

Pour les éditeurs de logiciels qualifiés d'entités essentielles ou importantes au sens de la Directive NIS2 (2022/2555), l'intégration d'une API tiers crée une dépendance qui doit être documentée dans votre analyse des risques de la chaîne d'approvisionnement numérique. Exigez de votre fournisseur API une certification SOC 2 Type II et un SLA de disponibilité ≥ 99,9 %.

Scénarios d'Usage : API Signature Électronique en Pratique

Scénario 1 — Automatisation des contrats fournisseurs dans une PME industrielle

Une PME industrielle gérant environ 200 contrats fournisseurs par an souhaitait éliminer les allers-retours papier et les relances manuelles qui mobilisaient 2 jours par mois d'un assistant administratif. L'équipe de développement a intégré l'API REST de signature électronique directement dans leur ERP métier via le flux suivant :

- À la validation d'un bon de commande dans l'ERP, un appel `POST /v2/signature-requests` est déclenché automatiquement

- Le contrat PDF généré est uploadé et une demande de signature est envoyée au contact fournisseur référencé

- Un webhook `signatory.signed` met à jour le statut du bon de commande en temps réel

- Le document signé et le journal d'audit sont archivés automatiquement dans le DMS via un second appel API

Résultats observés (fourchettes issues de rapports sectoriels KPMG/IDC 2024-2025) : réduction du délai de signature moyen de 8 jours à moins de 24 heures, économie estimée à 60-70 % du temps administratif consacré aux relances, et zéro perte documentaire.

Scénario 2 — Plateforme LegalTech pour cabinets d'avocats

Un éditeur de logiciel développant une solution SaaS à destination des cabinets d'avocats de 5 à 30 collaborateurs a intégré l'API de signature électronique pour permettre à ses utilisateurs finaux de faire signer les mandats, conventions d'honoraires et actes de procédure directement depuis l'interface cabinet.

L'architecture technique retenue utilise le flux OAuth2 Authorization Code + PKCE pour que chaque avocat authentifie les demandes en son nom propre. Les webhooks `signature_request.completed` déclenchent automatiquement le dépôt du document signé dans le dossier client de la GED juridique.

L'éditeur a particulièrement valorisé la disponibilité des signatures électroniques avancées (AES) via API — niveau requis pour les conventions d'honoraires selon les recommandations du Conseil National des Barreaux. Le temps de développement de l'intégration initiale s'est établi à environ 3 semaines pour un développeur backend senior, avec une couverture de tests à 85 %.

Scénario 3 — Onboarding digital dans un groupe de cliniques privées

Un groupe de cliniques privées d'environ 600 lits devait dématérialiser les formulaires de consentement éclairé et les contrats d'admission, jusqu'alors imprimés et signés manuellement à l'accueil — générant des coûts d'impression estimés à plusieurs milliers d'euros par an et des délais d'attente en réception.

L'intégration API a connecté le système d'information hospitalier (SIH) à la plateforme de signature électronique. À l'enregistrement d'un patient, le SIH appelle l'API pour créer une demande de signature multipartite (patient + médecin référent) avec positionnement automatique des champs de signature calculé à partir des métadonnées du template.

La conformité RGPD a nécessité la mise en place d'une purge automatique programmée via API (`PATCH /v2/signature-requests` + webhook de confirmation de suppression) alignée sur les durées de conservation légales des dossiers médicaux (20 ans pour les majeurs, selon l'article R. 1112-7 du Code de la santé publique). Les gains mesurés ont atteint une réduction de 80 % du temps d'attente à l'admission et une économie de 40 % sur les coûts d'impression et de numérisation.

Conclusion

Intégrer une API REST de signature électronique en 2026 requiert une maîtrise simultanée de plusieurs dimensions : architecture RESTful robuste, authentification OAuth2 sécurisée, gestion événementielle par webhooks, et conformité aux exigences eIDAS et RGPD. Les développeurs qui anticipent ces enjeux dès la conception de leur intégration s'épargnent des refontes coûteuses et des risques juridiques majeurs.

Les trois piliers à retenir : sécurisez vos appels API (OAuth2 + scopes minimaux + vault), traitez les événements de manière asynchrone et idempotente via webhooks, et archivez systématiquement le document signé avec son journal d'audit certifié.

Certyneo met à disposition une API REST documentée, conforme eIDAS, avec sandbox gratuit et support technique développeur dédié. Créez votre compte Certyneo pour accéder à votre clé API sandbox et démarrer votre intégration dès aujourd'hui.

Prova Certyneo gratis

Skicka ditt första signeringskuvert på mindre än 5 minuter. 5 gratis kuvert per månad, utan kreditkort.

Fördjupa dig i ämnet

Våra kompletta guider för att behärska elektronisk signatur.

Fortsätt läsa om Réglementation

Fördjupa dina kunskaper med dessa artiklar som är kopplade till ämnet.